Le Threat Intelligence Group (GTIG) de Google prévient qu’un « nouveau » kit d’exploitation iOS puissant, surnommé Coruña par ses développeurs, a été déployé sur de faux sites Web financiers et cryptographiques, conçu pour inciter les utilisateurs d’iPhone à visiter des pages susceptibles d’offrir silencieusement des vulnérabilités. Pour les détenteurs de crypto-monnaie, le risque est énorme : l’analyse GTIG montre que les campagnes se sont finalement concentrées sur la collecte de phrases de départ et de données de portefeuille à partir d’applications mobiles populaires.

Coruña cible les appareils Apple exécutant iOS 13.0 jusqu’à iOS 17.2.1, regroupant cinq chaînes d’exploits complètes et 23 exploits. GTIG affirme avoir récupéré le kit après avoir suivi son évolution tout au long de 2025, depuis son utilisation initiale par un client d’une société de surveillance commerciale, jusqu’aux attaques par « points d’eau » sur des sites Web ukrainiens compromis, et enfin à la distribution à grande échelle via des sites frauduleux en langue chinoise liés à un acteur motivé financièrement qu’il suit sous le nom d’UNC6691.

Un leurre crypto conçu pour les iPhones

Lors de la phase de vague d’arnaques, GTIG affirme avoir observé le framework JavaScript derrière Coruña déployé sur un « très grand nombre » de faux sites Web chinois, en grande partie liés à la finance. Un exemple cité par GTIG est une fausse page d’échange de cryptomonnaies de marque WEEX qui tentait d’envoyer des visiteurs vers un appareil iOS, après quoi un iFrame caché a été injecté pour fournir le kit d’exploitation “indépendamment de leur géolocalisation”.

Lecture connexe

Le mécanisme de livraison est important car il brouille la frontière entre le phishing traditionnel et la compromission directe de l’appareil : comme le rapporte GTIG, il suffisait d’accéder à la page piège à partir d’un iPhone vulnérable pour démarrer la chaîne. Le framework prend les empreintes digitales de l’appareil pour identifier le modèle et la version iOS, puis charge l’exploit d’exécution de code à distance WebKit approprié et un contournement d’authentification de pointeur (PAC).

GTIG a lié un WebKit RCE récupéré à CVE-2024-23222, notant qu’Apple l’a corrigé dans iOS 17.3 le 22 janvier 2024.

En bout de chaîne, GTIG indique que La Corogne lance un dispositif appelé PlasmaLoader (continué sous le nom de PLASMAGRID) et le décrit comme étant moins axé sur les fonctions de surveillance classiques que sur le vol d’informations financières. Selon GTIG, la charge utile peut décoder les codes QR des images stockées sur l’appareil et scanner des blobs de texte à la recherche de séquences de mots BIP39, ainsi que de mots-clés tels que « phrase de sauvegarde » et « compte bancaire », y compris dans les mémos Apple, qu’elle peut ensuite filtrer.

Lecture connexe

La charge utile est également modulaire. GTIG affirme qu’il peut déployer et exécuter des modules supplémentaires à distance, et que bon nombre des modules identifiés sont conçus pour connecter des fonctions et divulguer des informations sensibles à partir d’applications de portefeuille cryptographiques courantes, notamment MetaMask, Trust Wallet, le portefeuille Uniswap, Phantom, Exodus et les portefeuilles de l’écosystème TON tels que Tonkeeper.

Cet arc plus large a également été noté par la société de sécurité mobile iVerify, qui a publié ses propres conclusions à peu près en même temps que le rapport du GTIG. “Et c’est exactement ce qui s’est produit ici encore, mais sur les appareils mobiles. Les constructeurs de téléphones font le meilleur travail que l’on puisse faire…”

Ce que les utilisateurs de crypto-monnaie peuvent faire maintenant

Google affirme que Coruña “n’est pas efficace contre la dernière version d’iOS” et exhorte les utilisateurs à la mettre à jour. Si la mise à jour n’est pas possible, GTIG recommande d’activer le mode Apple Lock. GTIG indique également avoir ajouté les sites Web et domaines identifiés à la navigation sécurisée de Google pour aider à réduire davantage l’exposition.

Pour les utilisateurs crypto-natifs, la conclusion immédiate est pratique : les portefeuilles mobiles se situent à l’intersection d’actifs de grande valeur et d’un trafic Web à haute fréquence, ce qui rend les campagnes de « visite pour engagement » exceptionnellement dangereuses. Les rapports de GTIG suggèrent que l’entonnoir d’escroquerie ne visait pas seulement à amener les victimes à connecter des portefeuilles, mais à les placer sur le bon appareil, sur la bonne version d’iOS, afin que l’exploit puisse faire le reste.

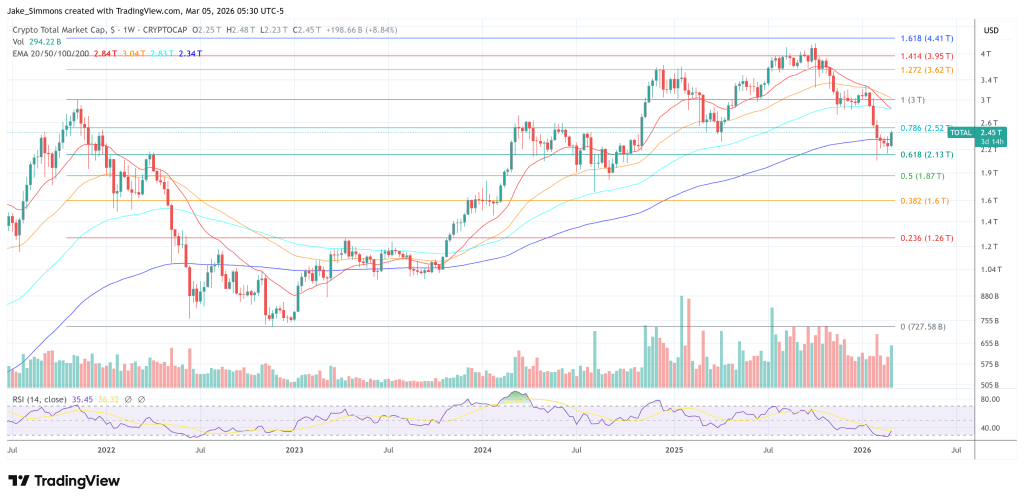

Au moment de cette publication, la capitalisation boursière totale de la cryptographie s’élevait à 2,45 billions de dollars.

La capitalisation boursière totale de la cryptographie est confrontée à 0,786 Fib, graphique sur 1 semaine | Source : TOTAL sur TradingView.com

La capitalisation boursière totale de la cryptographie est confrontée à 0,786 Fib, graphique sur 1 semaine | Source : TOTAL sur TradingView.com

Image en vedette créée avec DALL.E, graphique de TradingView.com