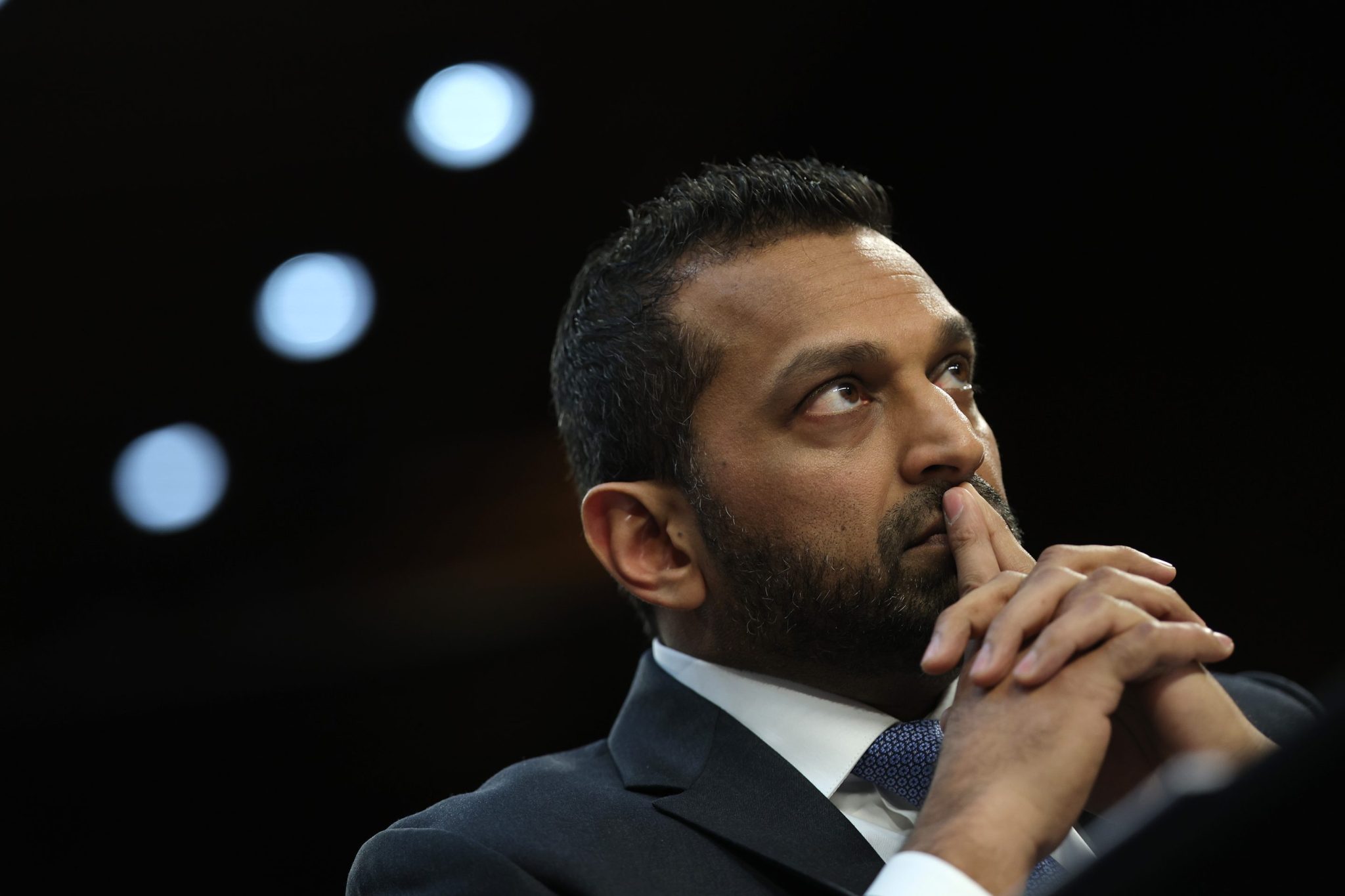

Fin mars, des photos du passé du directeur du FBI, Kash Patel, ont commencé à apparaître en ligne. Une photo le montrait avec une cigarette à la bouche. Dans une autre, elle tient un bébé dans ses bras.

Cibler des personnalités de premier plan comme Patel fait partie de la stratégie de guerre plus large de l’Iran visant à semer le chaos aux États-Unis et en Israël, affirment les experts.

L’attaque de Handala contre Stryker le 11 mars a paralysé les 56 000 employés de l’entreprise de technologie médicale opérant dans 61 pays, tandis que le traitement des commandes, la fabrication et l’expédition ont été interrompus. La société n’a pas été pleinement opérationnelle pendant trois semaines après l’attaque, qui, selon elle, a eu un impact significatif sur les résultats du premier trimestre.

Plus tôt cette semaine, le FBI, la National Security Agency, la Cybersecurity and Infrastructure Security Agency et le ministère de l’Énergie ont publié un avis conjoint avertissant que des pirates informatiques soutenus par l’Iran attaquaient des infrastructures critiques, notamment des centrales hydrauliques et électriques.

Les agences n’ont pas nommé de cibles spécifiques, mais ont déclaré que les attaques étaient destinées à « provoquer des effets perturbateurs » et avaient déjà conduit à « des perturbations opérationnelles et des pertes financières ».

Cet avertissement est un signal, en particulier pour le secteur privé, qui doit prendre cette menace au sérieux, dans la mesure où il exploite la plupart des infrastructures critiques américaines, a déclaré Nikita Shah, chercheur principal au Centre d’études stratégiques et internationales, qui a travaillé comme responsable de la sécurité nationale au sein du gouvernement britannique pendant 10 ans.

Outre les secteurs de l’eau et de l’énergie, une autre cible probable est de perturber l’industrie du tourisme, par exemple en dégradant le site Web d’une compagnie aérienne, a-t-il ajouté.

Plutôt que de fournir un avantage militaire à l’Iran, ces attaques de faible ampleur contre des citoyens et des organisations visent à provoquer des frictions et à infliger des coûts dans l’espoir de faire pression sur les gouvernements pour qu’ils reconsidèrent toute implication dans la guerre, a déclaré Shah à Fortune.

“Ce qu’ils essaient de faire, c’est de rechercher des solutions faciles à trouver, des choses qui semblent très sophistiquées de l’extérieur, mais d’un point de vue technique, quand on y regarde, elles ne sont en réalité pas particulièrement sophistiquées”, a-t-il déclaré.

Comment les pirates informatiques soutenus par l’Iran trouvent leurs cibles

En mars, le Corps des Gardiens de la révolution islamique iranien a publié une liste de cibles potentielles de bureaux et d’infrastructures au Moyen-Orient gérés par des sociétés américaines, notamment Google, Microsoft, Palantir, IBM, Nvidia et Oracle.

Mais les cyberattaques pourraient frapper beaucoup plus près de chez nous, a déclaré Robert Olsen, directeur des opérations et PDG de la société de cybersécurité Hilco Global Cyber Advisors.

« Si le but ultime, dans ce cas des acteurs menaçants parrainés par l’Iran, est d’instaurer la terreur et l’incertitude au sein de la population américaine, il n’y a pas de meilleur moyen d’y parvenir que par des attaques contre des infrastructures critiques, car elles affectent réellement la vie de chacun d’une manière ou d’une autre », a-t-il déclaré à Fortune. “Cela devient très personnel lorsque le système d’approvisionnement en eau local tombe en panne.”

Les pirates iraniens ne mènent pas d’attaques très complexes, a-t-il expliqué, mais exploitent plutôt les vulnérabilités des entreprises. Dans le cas d’une attaque qui a exposé près de 3 900 appareils américains, les pirates ont profité d’un port ouvert sur un équipement physique, ce qui, selon Olsen, équivaut à utiliser une fenêtre ouverte pour s’introduire dans la maison de quelqu’un.

“Le défi est que les organisations doivent être pratiquement parfaites lorsqu’il s’agit de tous les différents aspects de la création d’un programme de sécurité efficace”, a-t-il déclaré. “Les acteurs menaçants n’ont de chance qu’une seule fois.”

Les cyberattaques sont également devenues beaucoup plus faciles ces dernières années, a noté Olsen. Un hack qui aurait nécessité un niveau de connaissances de doctorat il y a des années peut être facilement exécuté grâce aux développeurs qui simplifient leur technologie. Aujourd’hui, l’IA accélère l’accès et l’ampleur des cyberattaques, a-t-il déclaré.

La stratégie iranienne : projeter la puissance

En plus des cyberattaques, l’Iran s’engage dans une « guerre de l’information », en publiant de fausses vidéos sur les réseaux sociaux comme moyen de projeter sa puissance au lieu de ses capacités militaires traditionnelles qui ont été décimées, a déclaré Shah.

Le général Dan Caine, président des chefs d’état-major interarmées, a déclaré cette semaine que l’armée américaine avait frappé plus de 13 000 cibles et détruit 80 % des systèmes de défense aérienne iraniens.

Shah a déclaré que même si les cyberattaques n’ont que peu d’effet sur les résultats militaires, d’autres attaques sont probables.

“Cela dépend en grande partie de la capacité de l’Internet (iranien), mais nous devons certainement nous attendre à voir davantage d’attaques contre des entreprises ou des organisations appartenant à des pays impliqués dans ce conflit, car à bien des égards, il s’agit de dommages collatéraux”, a-t-il déclaré.